[Windows] 透過子網域的架構,達成內部與外部人員共用Sharepoint的目的

嗯…還記得上星期的文章[Windows] 在Windows 2012中建立網域之間的信任吧

其實這篇文章應該是在本篇文章實作下的另外一個項目,只是網域信任的設定比較容易切割開來,所以先寫了這樣的一篇文章

在這裡,我要詳細的說明一下最原始的需求

目前在公司,有一個已經存在的AD環境,一台新安裝好的Sharepoint Server,並且已經加入了這個AD的環境

最近的需求是,公司希望能夠將Sharepoint開放給外部的使用者使用,而且也要能夠跟內部的使用者一樣,一起維護Sharepoint上的內容

不過在考量了安全性與管理性,我不太希望外部的使用者帳號也進入到公司內部的AD主機中

所以就萌生出兩種方式

1.建立另一個網域,並與現有網域進行信任,試看看能不能進入到Sharepoint共同使用

2.建立一個子網域,加入到現有網域底下,再試試能不能使用Sharepoint

最後的結果是,兩個網域即使互相信任,也無法共同使用Sharepoint

但是若是加入子網域,並將外部的使用者都建立在這個子網域中,則子網域的使用者帳號都可以存取Sharepoint的內容

很明顯,第二個方案就是我想要達到目的方式

首先必須要準備一台AD以及已經加入AD的Sharepoint

然後再準備另一台要加入到這個AD的子網域DC主機

| 主機IP | 主機名稱 | 網域 |

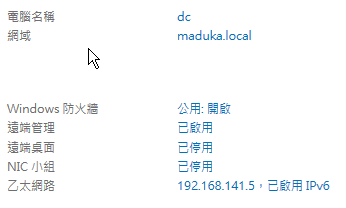

| 192.168.141.5 | dc | maduka.local |

| 192.168.141.6 | public-dc | public.maduka.local |

| 192.168.141.7 | sps2010 | maduka.local |

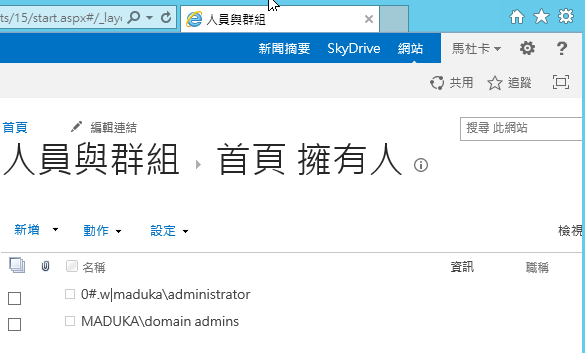

準備好之後,我們可以從Sharepoint上的登入內容得知,目前的Sharepoint已經是加入網域的狀態,且也可以透過maduka.local的網域帳號進行登入動作

dc.maduka.local已經準備好了

Sharepoint也準備好了

接下來我們就在網域中加入一個子網域,並將子網域的成員加入到Sharepoint的成員裡

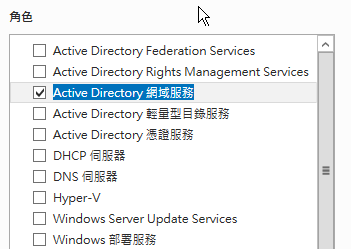

1.於subdc的主機中,安裝Active Directory網域服務的角色

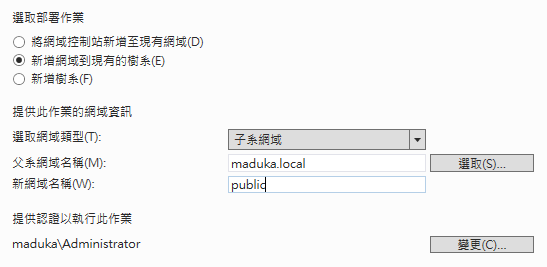

2.安裝完網域服務角色後,接著啟動安裝精靈,並選擇"新增網域到現有樹系",然後父網域輸入maduka.local,新網域則輸入public

在這個步驟中提供認證的帳號,必須是要父網域的domain admins群組中的帳號,才能順利加入父網域中

3.安裝完成後,就可以開啟Sharepoint的網站,並使用public.maduka.local的帳號進行登入了

順利將public子網域的群組加入到Sharepoint的成員群組了

透過子網域的規劃與設計,這樣一來,即使要開放給不同公司,或是不同區域的使用者使用Sharepoint也不用怕了,因為這樣一來,可以透過不同網域的群組與帳號的使用權限,達到方便控管的目的,也有效的與目前公司現有的環境作區隔。