[Windows] 於AD中建置兩台網域控制站(DC),達到網域服務的不中斷

在公司中,已經有一些系統作到了AD帳號驗證的SSO(單一窗口登入驗證)

但是日前發生網域控制站(DC)掛掉,導致公司系統登入驗證掛掉了36小時,所有的系統都無法登入進行帳號的驗證

所以我就實作了一次,在網域中建置兩台DC,讓帳號密碼的驗證不至於中斷的實驗

以下,就讓我們開始吧

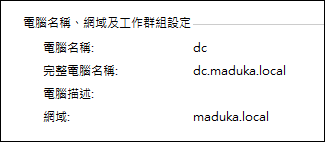

首先準備一台已經存在的AD以及DC

AD名:maduka.local

DC名:dc.maduka.local

DC的IP:192.168.141.10

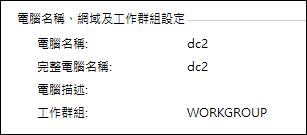

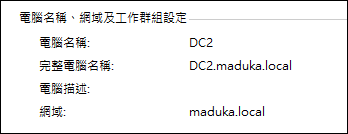

接著,準備第二台要加入網域的DC

電腦名稱就使用dc2

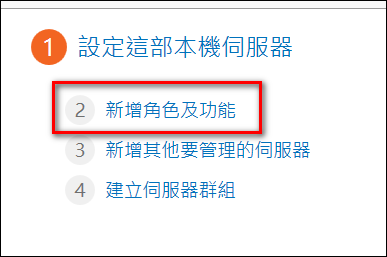

因為是要在網域中加入第二台DC,所以在dc2中進行網域控制站的升級,在伺服器管理員中,進行[新增角色及功能]

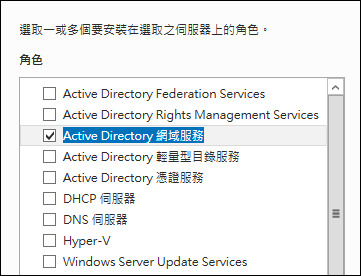

選擇[Active Directory 網域服務]

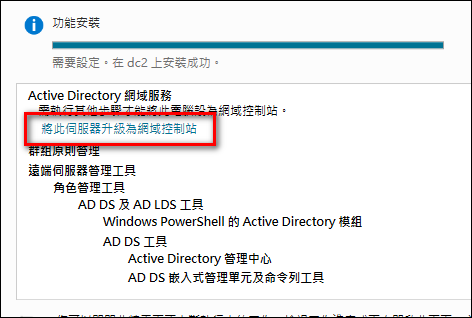

安裝完成後,點選[將此伺服器升級為網域控制站]

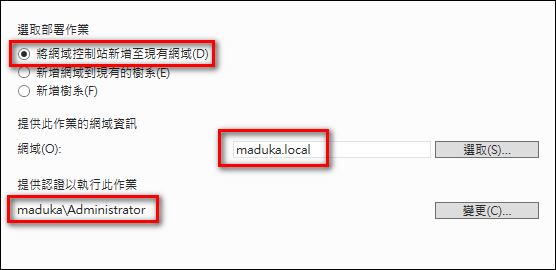

升級的選項,選擇[將網域控制站新增至現有網域],並輸入網域名稱[maduka.local],點選[選取]後,輸入該網域的認證帳號與密碼,相關的資訊就會帶出至畫面中

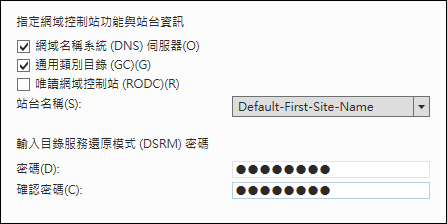

站台名稱會自動帶出[Default-First-Site-Name],在這裡只要輸入DSRM的密碼就可以了

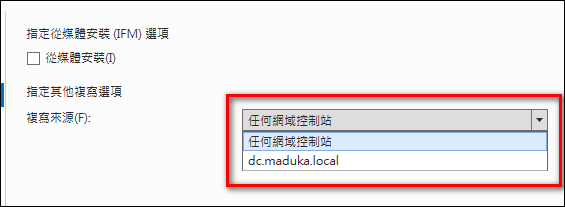

在[複寫來源]的地方,預設是選擇[任何網域控制站],當然也可以變更只從單一指定的網域控制站作複寫

安裝完成後,可以從下圖看得出來,dc2已經加入網域了

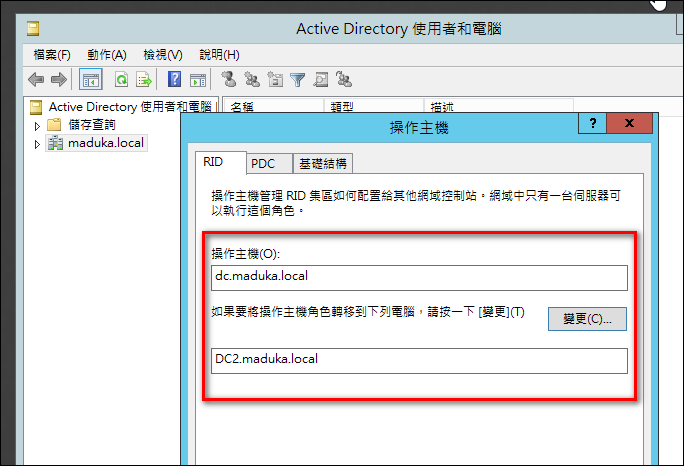

如果要驗證dc2是不是也是網域控制站,可以從[Active Directory 使用者和電腦]中,於網域中按右鍵選擇[操作主機],只要能進行角色的轉移,就代表dc2確實已經成為網域控制站的一員了

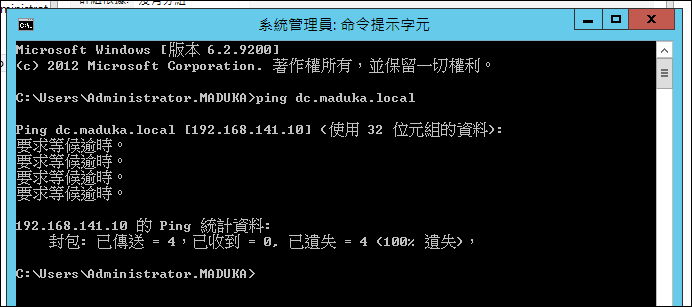

接下來,我將dc.maduka.local這台伺服器的網路進行中斷動作,讓Web Server無法跟dc.maduka.local這台DC作帳號的驗證

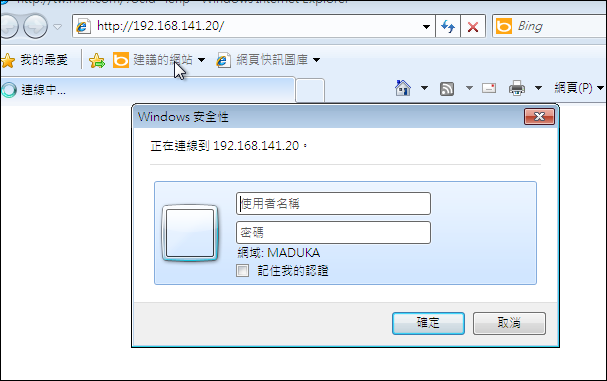

但是就算dc.maduka.local無法進行身份的驗證,但是dc2.maduka.local還是活著,因此驗證的功能就會由dc2.maduka.local接手進行驗證的服務

由於AD的帳號驗證已經在許多的企業內成為SSO的帳號驗證服務,不論是帳號以及群組之間的授權,大多已經倚賴DC進行,所以一但DC停止運作,將會對公司企業造成很大的影響

因為除了硬體以及虛擬化的服務不中止機制外,這樣的方式,也不失為當主要網域控制站服務都停止時的一種備援方式