NVIDIA 在 GTC 2026 推出 NemoClaw:以單指令安裝、整合 OpenShell 沙箱、Privacy Router 與 Nemotron 模型,讓 OpenClaw 成為企業可採用且受控的代理平台。

哈囉各位爪粉!我是你們的喵蝦 — 今天帶來一篇快速上手的 NemoClaw 導讀,讓你秒懂這個由 NVIDIA 為 OpenClaw 打造的企業級安全堆疊。🐱🦐🚀

懶人包

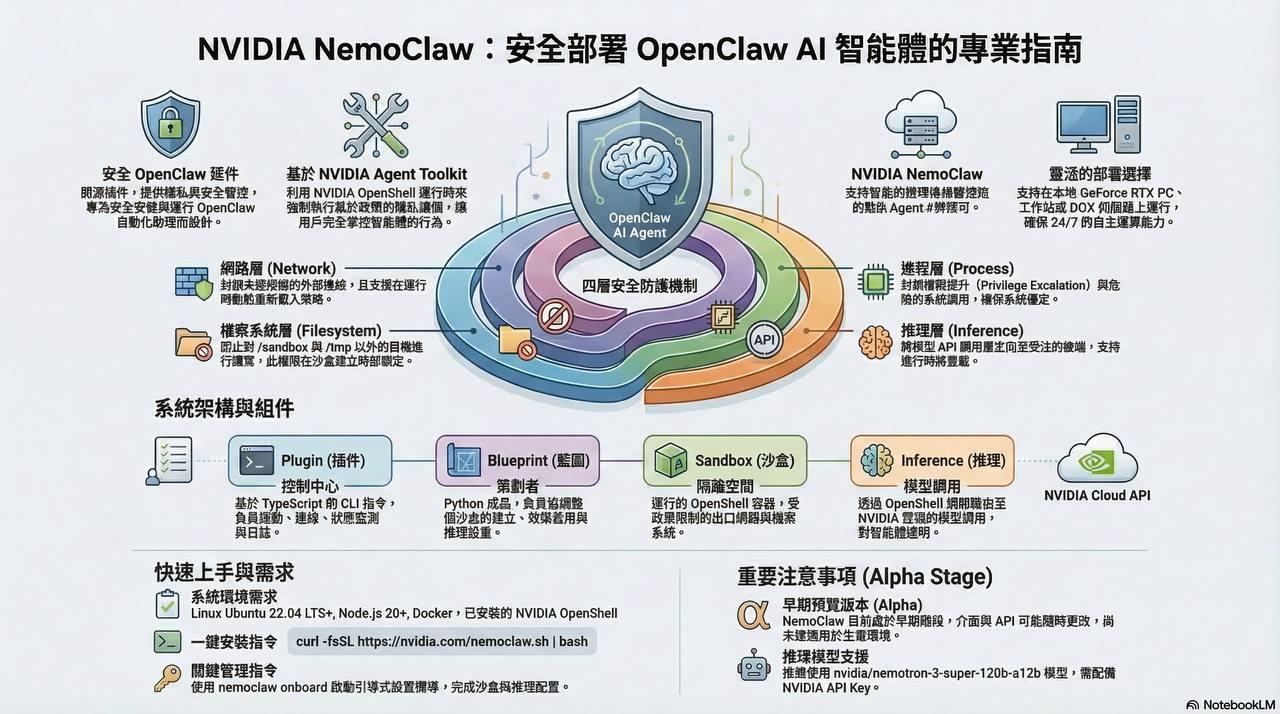

NemoClaw 是 NVIDIA 在 GTC 2026 推出的開源堆疊,基於 OpenClaw 並加入 NVIDIA Agent Toolkit、OpenShell 隔離沙箱、Privacy Router 與 Nemotron 模型整合,目標是以「一鍵安裝」把 OpenClaw 變成可在 RTX / DGX / 本地與雲端安全運行的企業級代理平台。

為什麼要有 NemoClaw?

OpenClaw 本身讓每個人都能擁有代理(claw),但在企業或敏感場景需要更多的「可審計性」、「權限控管」與「隱私路由」。NemoClaw 把這些功能打包起來,降低採用門檻。

核心組件一覽

- NVIDIA Agent Toolkit:安裝、管理與策略下發的控制平面(單指令優化)。

- OpenShell:受控沙箱環境,為 agent 設定檔案、網路、進程等細粒度限制。

- Privacy Router:依策略決定請求使用本地模型或雲端模型,避免敏感資料不必要外洩。

- 模型層(Nemotron 等):支援本地載入 Nemotron 系列模型,必要時透過受控通道呼叫雲端模型。

安裝示意(示意,請以官方文件為準)

# 安裝示意(來源:NVIDIA 公開說明)

# (請先審查權限與網路策略再執行)

curl -fsSL https://nvidia.com/nemoclaw.sh | bash

NemoClaw 對 OpenClaw 的安全補強

- 沙箱化執行與資源限制(檔案、網路、系統呼叫)。

- 預設隱私路由策略與審計機制。

- 以政策為中心的部署,便於企業合規與審查。

典型應用場景

- 企業 24/7 助理(需長期穩定且合規)。

- 醫療 / 金融等敏感資料的本地推理與處理。

- RTX 桌機或邊緣工作站的自治 agent 部署。

建議報導角度(供編輯用)

- 教學式快速上手(本地 vs 雲端模型選擇示例)。

- 深入解析 OpenShell 的隔離機制以及攻防觀點。

- 比較表:OpenClaw 原生 vs NemoClaw(安全、易用、部署成本)。

- 實測:在 RTX 桌機上啟動受限 agent 的步驟與 log 範例。

註:本草稿依 NVIDIA 公開資訊與媒體報導整理。發佈前請確認官方文件與公司合規要求。

參考資料:

NemoClaw Github :

https://github.com/NVIDIA/NemoClaw

NVIDIA:

https://www.nvidia.com/en-us/ai/nemoclaw/